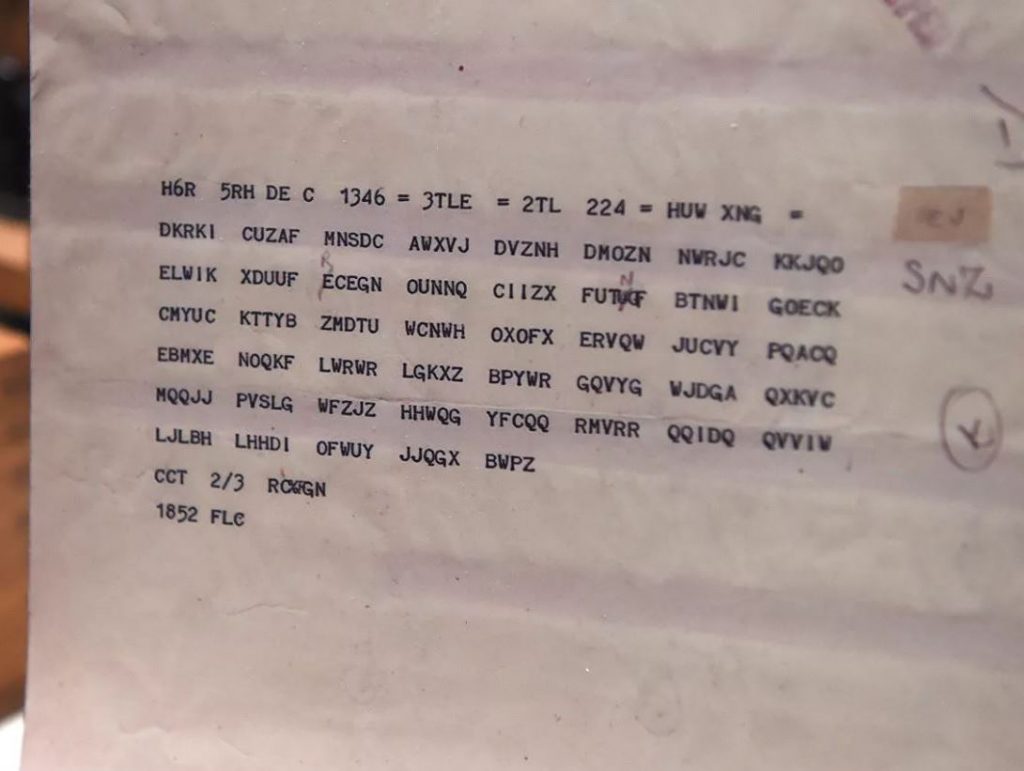

Когда мы вспоминаем о Второй мировой войне, то чаще всего говорим о подвигах людей, сражавшихся на фронте или обеспечивавших победу армии своим трудом в тылу. Однако есть не менее важная составляющая этого успеха – информационная. На исход многих сражений повлияли перехваченные у врага радиограммы и шифровки.

В годы войны сложные технические и криптографические средства защиты информации играли огромную роль, ведь ценность данных в то время кратно возросла.

Георгий Константинович Жуков отмечал:

«Хорошая работа шифровальщиков помогла выиграть не одно сражение».

К июню 1941 года, когда немцы вторглись на территорию СССР, советская система защиты государственных тайн была практически полностью сформирована. Она успешно выполняла поставленные перед ней задачи. Все стратегические сведения надежно защищались от любых иностранных разведок.

К началу войны советские конструкторы создали усовершенствованную модель кодировочной машины К-37 «Кристалл». Она весила около 20 килограммов и работала по принципу шифра многоалфавитной замены. В войска поступило порядка ста пятидесяти таких комплектов. Всего за годы войны с их помощью было обработано более полутора миллионов радиограмм.

Кроме «Кристаллов» советское командование имело в своем распоряжении засекречивающую аппаратуру связи С-1 «Соболь-П». Она работала по радиоканалу и была особенно ценна при разрывах проводной связи на самых горячих участках фронта. Первые образцы использовались для связи ставки и штаба Закавказского фронта в Тбилиси, а позднее применялись в боях на Курской дуге, в Сталинградской и других ключевых битвах.

В годы войны Советским Союзом по-прежнему широко использовалось и ручное шифрование.

Телеграммы отправлялись с помощью легких, весом около трех килограммов радиостанций «Север», созданных под руководством инженера-конструктора Бориса Павловича Асеева. «Северок», как их ласково называли военные связисты, быстро завоевал симпатии советских разведчиков. Уникальность радиостанции заключалась в ее портативности, автономности питания и возможности работать в плавном диапазоне.

Кстати, выпускался «Север» в блокадном Ленинграде! В осажденном городе к концу 1942 года собирали около 2000 радиостанций в месяц.

Роль этой радиостанции в Великой Отечественной войне справедливо сравнивают с появлением знаменитых ракетно-артиллерийских установок «Катюша». Отправляясь куда-либо командиры и бойцы брали с собой радиста с «Северком». И не зря. Ведь они, например, обеспечили успех боевых операций знаменитых партизанских соединений А. С. Ковпака, А. Ф. Федорова, И. Н. Банова и многих других партизанских отрядов и разведгрупп, действовавших в тылу немецко-фашистских войск.

Немецкое командование обещало высокую награду тем, кто захватит «Север» вместе с радистом. Это не удалось сделать ни одному карательному отряду! Советские радисты, даже будучи ранеными, всегда успевали уничтожить радиостанцию или подрывали себя вместе с ней.

Вообще об успехе отечественной шифровальной техники говорит следующий факт. В 1942 году Гитлер издал приказ, в котором обещал железный крест каждому, кто возьмет в плен советского шифровальщика или захватит шифровальную машину. Кроме того, к награде полагался отпуск на родину, а после предполагаемой победы – поместье в захваченном Крыму.

А начальник штаба при ставке верховного главнокомандования немецких вооруженных сил генерал-полковник А. Йодль на допросе 17 июня 1945 года сообщил:

«…нам никогда не удавалось перехватить и расшифровать радиограммы вашей ставки, штабов фронтов и армий».

Отметим, что для связи высших органов управления страной (в том числе Ставки Верховного Главнокомандования) с линиями фронта использовалась высокочастотная или как ее называли, ВЧ-связь. Принцип ее работы заключался в переносе разговорного частотного спектра в область более высоких частот, т.е. для предотвращения прослушивания телефонных разговоров модулировали высокочастотный сигнал звуковым сигналом от мембраны микрофона. Уже во время войны механизм заменили на более сложный. Сигнал стали разбивать на короткие отрезки и три-четыре частотных полосы. После этого специальный шифратор их перемешивал. На приёмном конце аналогичное устройство производило обратные манипуляции для восстановления целостного сигнала.

Криптографической защиты не было, поэтому используя спектрометр можно было выделить используемые частоты и границы временных отрезков, после чего медленно, по слогам, восстанавливать сигнал.

В годы войны на машинную шифросвязь легли огромные нагрузки. Только шифровальной службой 8-го отдела Рабоче-Крестьянской Красной Армии (РККА) за период войны было отработано 1,5 миллиона шифротелеграмм и кодограмм. Очень часто сотрудникам управления приходилось обрабатывать до 1500 шифрограмм в день, тогда как суточная норма составляла всего 400 шифрограмм. За все время войны 8-е управление Генштаба разослало нижестоящим подразделениям и войскам почти 3 миллиона 300 тысяч комплектов шифров.

Советские дешифровальные службы предоставили руководству большое количество важнейшей информации. Она поступала во время всех крупных сражений, в частности битвы за Москву, Сталинградской битвы, сражения на Курской дуге. Также шифровальная служба не дала противнику получить сведения о наших замыслах и действиях. А успешные результаты по чтению зашифрованной японской дипломатической переписки позволили сделать вывод о том, что Япония не намерена начинать военные действия против СССР. Это дало возможность вовремя перебросить большое количество сил на германский фронт.

А как обстояли дела с криптографией у противника?

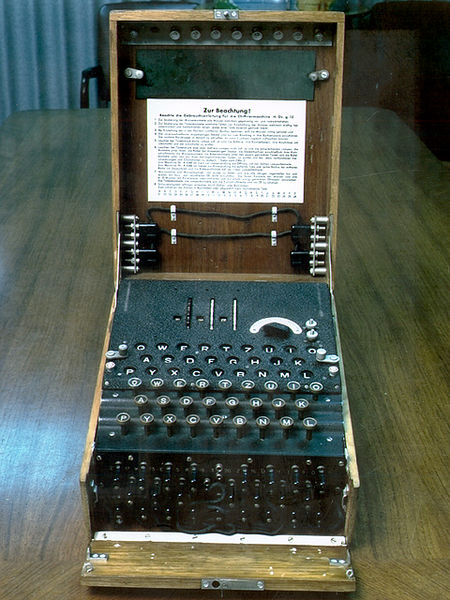

Слово «Энигма», что по-гречески означает загадка, для многих является синонимом понятий «шифровальная машина» и «взлом кода». Шифровальная машина с таким названием во Второй мировой войне была самой распространенной в Германии, Италии, Японии и даже в нейтральной Швейцарии.

В 1917 году голландец Хьюго Кох получил патент на шифровальную машину. В следующем году патент был перекуплен Артуром Шербиусом, начавшим коммерческую деятельность с продажи экземпляров машины как частным лицам, так и немецким армии и флоту. Кстати, именно Шербиус дал устройству название «Энигма».

Первая модель «Энигма» А была большой и тяжелой (она весила 50 кг), и напоминала кассовый аппарат. Модель В выглядела уже как обычная пишущая машинка. В 1926 году была выпущена модель С, которая весила уже только 12 кг. Но всё это были коммерческие приборы с шифрованием без особой стойкости к взлому, и особого интереса у военных они не вызвали. А вот в 1927 году была выпущена модель D, работавшая потом на железной дороге и в оккупированной Восточной Европе. Спустя год, в 1928 году появилась Enigma G, она же «Энигма вермахта». Она уже отличалась усиленной криптостойкостью и работала в сухопутных войсках и ВВС.

Устройство этой шифровальной машины было довольно простым. В один из отделов вводилось незашифрованное сообщение. Пройдя через машину, под воздействием различных электрических импульсов, оно превращалось в зашифрованный текст и выводилось из другого отдела машины. Ключом, который постоянно менялся, обладала другая «Энигма», принимающая сообщение. Через нее оно проходило в обратном направлении, и текст из зашифрованного превращался в обычный.

И хотя в эксплуатации машина была достаточно легкой, но даже заполучив аппарат, противник не мог им воспользоваться (конечно при условии, что ключ менялся регулярно).

Кроме того, немцы постоянно совершенствовали «Энигму». Операторов натаскивали на ее уничтожение в случае опасности, а ключи во время войны меняли каждые 8 часов.

Расшифровать сообщения, переданные через эту шифровальную машину, вручную было невозможно.

Но что, если противник противопоставит этой машине свою?

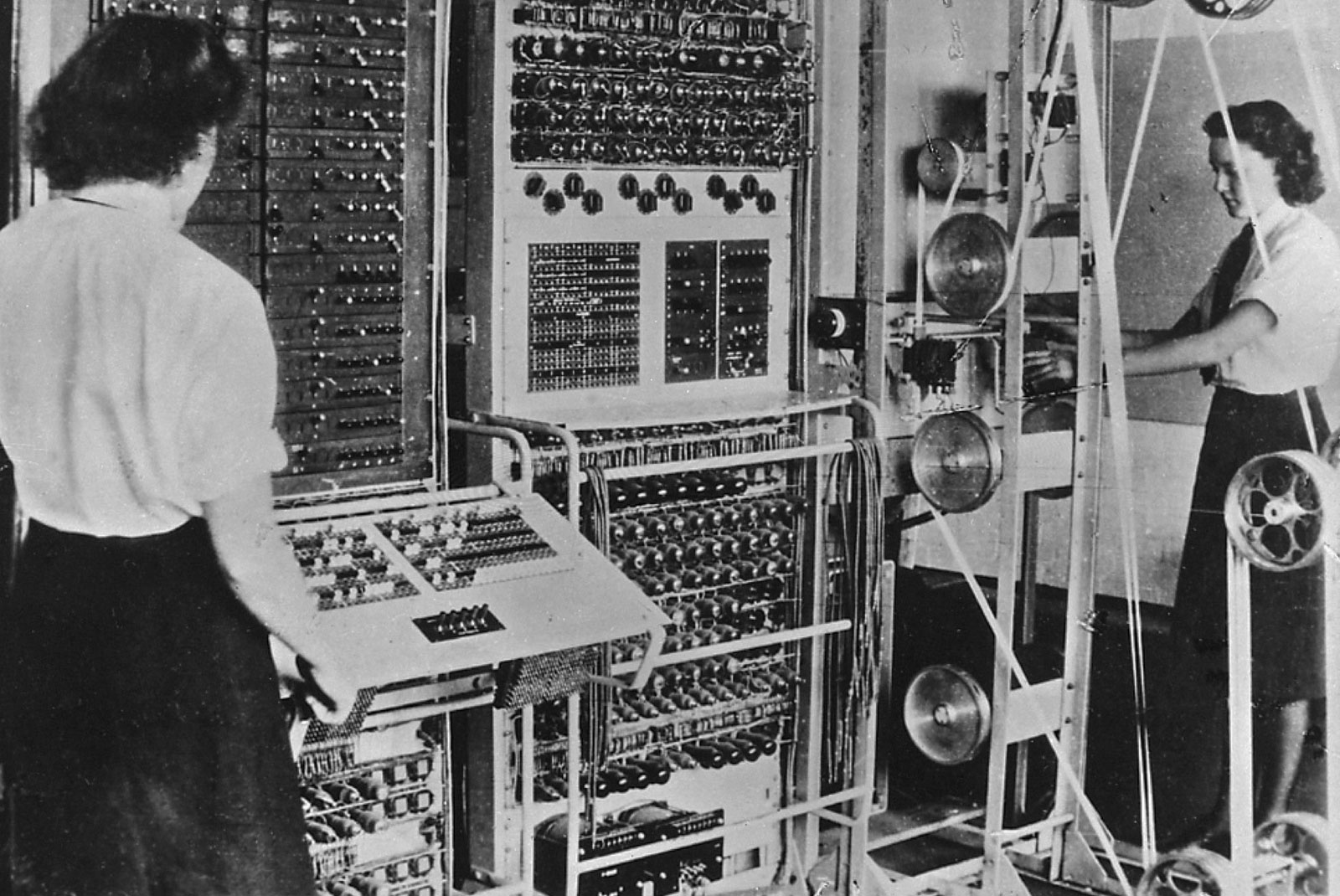

Серьезно подошли к разгадке «Энигмы» англичане. По непосредственному указанию и под контролем Уинстона Черчилля в 1938-м году начал работу целый контрразведывательный центр – Station-X. Он расположился в одном из особняков Блетчли-парка в городе Милтон Кинс на юго-востоке Великобритании. Здесь работали несколько тысяч специалистов: математики, лингвисты, инженеры, переводчики и даже рекордсмены по разгадыванию кроссвордов. Все работы велись в условиях строжайшей секретности.

За несколько лет англичане смогли создать несколько сотен дешифрующих устройств для «Энигмы», благодаря которым удалось прочитать большую часть перехваченных немецких радиограмм.

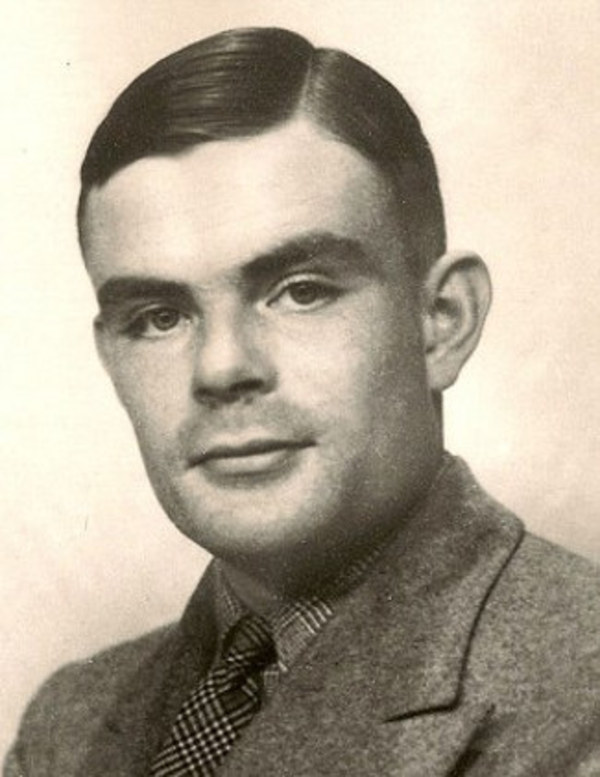

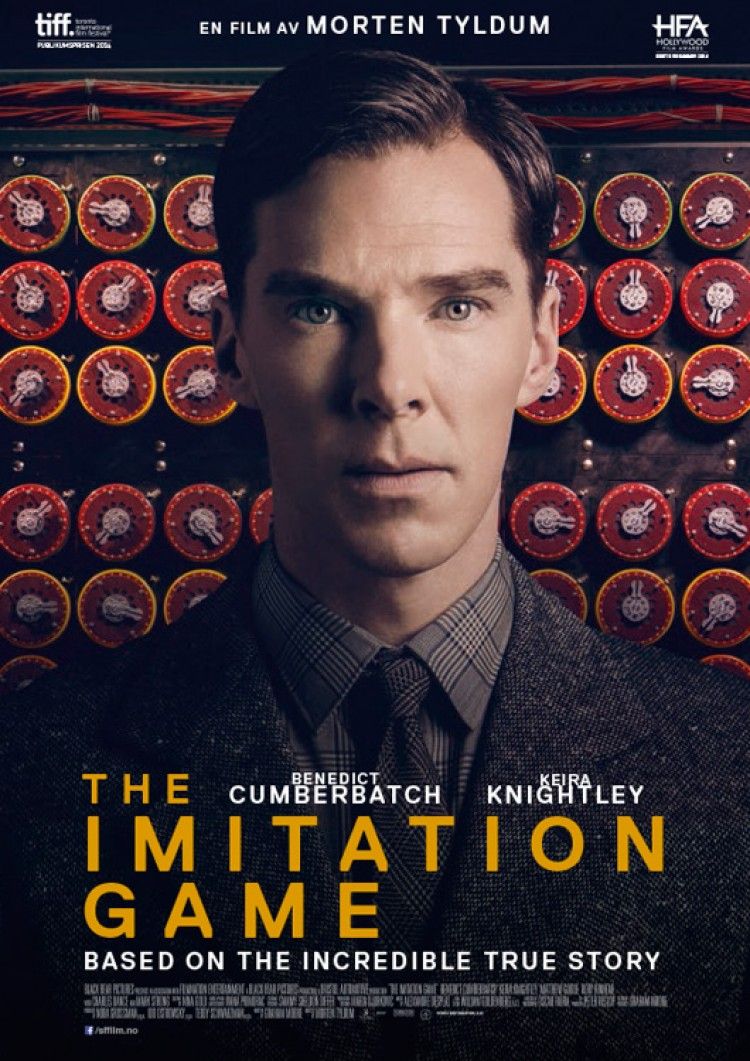

Одним из значимых специалистов Блетчли-парка был гениальный британский математик Алан Тьюринг. Он обеспечил оперативное расшифровывание кода «Энигмы» во время Второй мировой войны. По мотивам его жизни в 2014 году был снят фильм «Игра в имитацию» с Бенедиктом Камбербэтчэм в главной роли. Тьюринг также стал персонажем фантастического романа Нила Стивенсона «Криптономикон», одной из сюжетных линий которого стал взлом «Энигмы».

В разгар своей деятельности центр «Station X» насчитывал 12 тысяч человек, но, несмотря на это, немцы так не узнали о его существовании до самого конца войны. Англичане предпринимали повышенные меры безопасности, чтобы Германия не догадалась о раскрытии шифра.

1 и 8 августа 1940 года были перехвачены приказы штаба Геринга о подготовке люфтваффе к массированной атаке на военно-воздушные базы Англии, а 12 августа приказ о первом таком налете. Командование королевских ВВС сумело оказать необходимое противодействие, а в дальнейшем английская ПВО регулярно получала сведения о предстоящих налетах. Но для конспирации англичанам однажды пришлось даже пожертвовать целым городом и его населением. Это случилось тогда, когда было перехвачено сообщение о предстоящем массированном налете на Ковентри. С целью не допустить утечки информации о том, что англичане читают немецкие радиограммы, для обороны Ковентри не было принято никаких мер, и город был полностью разрушен. Такова была цена тайны.

А немцы так и не узнали, что секрет «Энигмы» известен противникам.

Немалый вклад в разгадку кода «Энигмы» внесли и советские моряки. Летом 1944-го разведчики Балтийского флота сумели под обстрелом поднять военную шифровальную машину с борта потопленной в Выборгском заливе немецкой субмарины U-250. Наработки по криптоанализу и сама машина были переданы для изучения центру британской разведки «Station X».

Союзническими обязательствами предусматривался обмен расшифрованной информацией с СССР, несшим на своих плечах основную тяжесть войны. Но какова была польза от этой помощи?

Самым известным примером является направленное Черчиллем Сталину в конце мая 1941 года предупреждение о том, что Гитлер собирается напасть на СССР. Известно также, что в июне 1943 года Черчилль сообщил Сталину о готовящемся наступлении германских войск в районе Орла, Курска и Белгорода. Имеются сведения еще о нескольких подобных предупреждениях, но характерно, что почти все они были сделаны не тогда, когда в Блетчли-Парке расшифровывали сообщения о планах вермахта на восточном фронте, а много позднее, непосредственно накануне тех или иных событий, когда для принятия необходимых мер уже не было времени.

К счастью, советская разведка не дожидалась проявления доброй воли со стороны Черчилля и союзников, а своими силами добывала стратегическую информацию.

Отметим также, что кроме легендарной «Энигмы» у немцев были и другие аппараты. Так, например, самым простым способом шифрования являлась система одноразовых шифроблокнотов или шифр Вернама.

Это простейший шифр на основе бинарной логики, который обладает абсолютной криптографической стойкостью. Без знания ключа, расшифровать его невозможно.

Суть шифра Вернама в том, что текст сообщения при помощи операции «исключающее «ИЛИ»» объединяется с некоторым ключом. Проще говоря на каждую букву сообщения накладывается другая маскирующая буква, которая делает исходную букву нечитаемой. Ключ является абсолютно случайной последовательностью, совпадающей по длине с сообщением. Таким образом, принимающая и передающая стороны снабжаются блокнотами, каждая страница которого представляет собой такой ключ, после использования одного из ключей страница уничтожается. При условии, что ключ является истинно случайным и не содержит закономерностей, такой шифр без наличия блокнота абсолютно невозможно взломать. Однако его использование было ограничено из-за необходимости наличия блокнота на обеих сторонах и неудобном способе получения случайного ключа вручную.

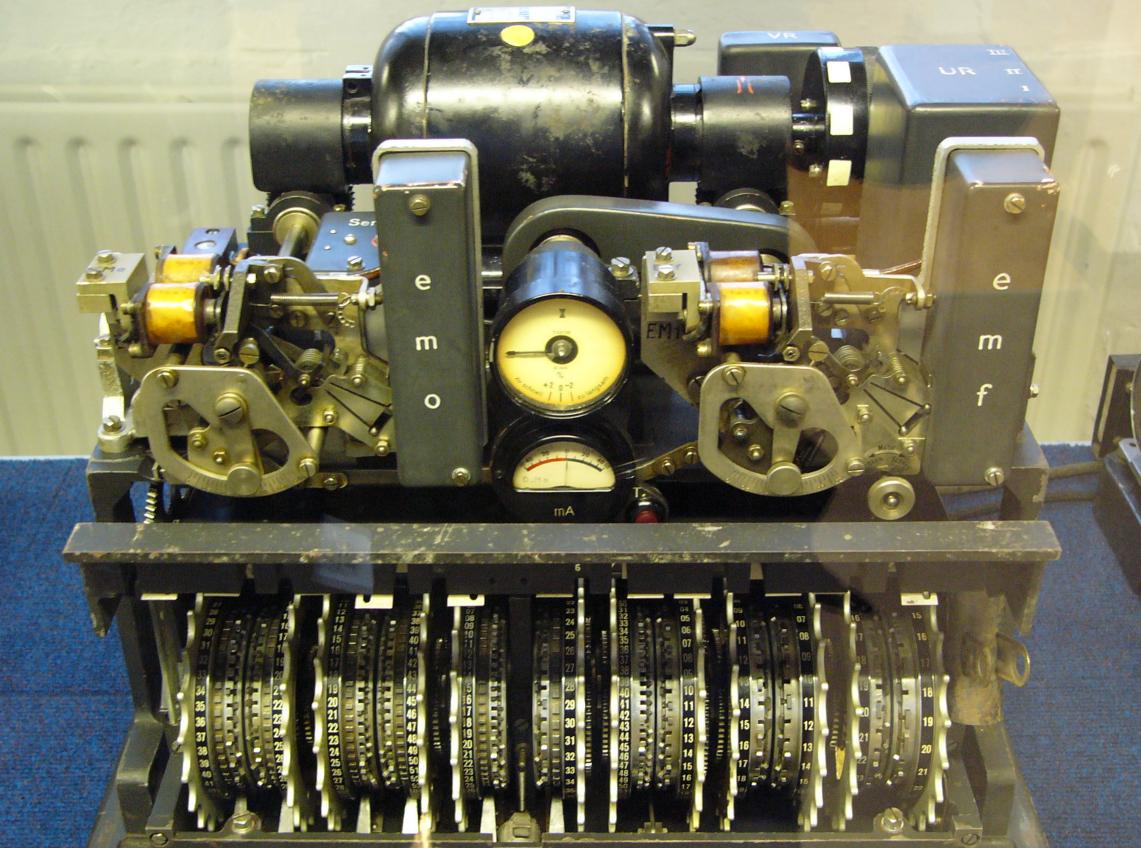

В 1940 году Германия попробовала усовершенствовать данную систему, снабдив передающую и принимающую стороны машинами «Lorenz SZ 40», содержащими синхронизированные генераторы случайных чисел. Но число, получаемое таким генератором, в итоге не было абсолютно случайным и оказалось подвержено машинному взлому. Криптоаналитики из Блетчли-парка создали устройство, которое перебирало все возможные варианты чисел, избавляя таким образом криптоаналитиков от ручного перебора. Таким устройством стала одна из первых программируемых вычислительных машин «Colossus», созданная Максом Ньюменом и Томми Флауэрсом при участии Алана Тьюринга в 1943 году. Машина включала 1600 электронных ламп и позволила сократить время, требуемое на взлом сообщений, с шести недель до нескольких часов.

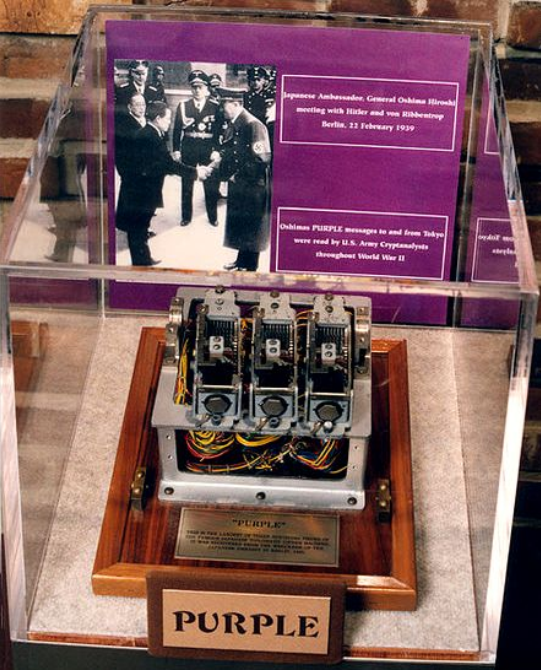

Одним из крупных союзников нацисткой Германии была Япония, на вооружении которой также стояло несколько систем шифров разной степени сложности. Самая изощрённая система известна под названием «Пурпурный код». Она была разработана специалистами японского флота и введена в действие в 1939 году.

Императорский флот Японии создавал эту систему, использующую электромеханическую шифровальную машину, независимо от сухопутных войск. Японское командование считало, что шифратор достаточно криптоустойчив, поэтому не предприняло никаких попыток модернизации для улучшения защищенности. Но оказалось, что устройство уязвимо. Незадолго до конца войны командование сухопутных войск предупредило ВМФ об обнаруженных недочетах, однако флот так и не предпринял никаких действий по их устранению.

Взломать японский код и реконструировать саму японскую машину практически в одиночку смог американский криптограф русского происхождения Уильям Фридман. Сведения из расшифрованной переписки получили кодовое название «Мэджик». Одним из первых важных сообщений, переданных через «Мэджик» было то, что японцы собираются напасть на США, к чему последние не успели подготовиться. В дальнейшем американцы получили с помощью «Мэджик» много полезных сведений, в том числе и о состоянии дел у нацистской Германии.

В годы войны японский посол Хироси Осима скрупулезно изучал развитие военных сил Германии, а также их дислокацию. Всю полученную информацию он отправлял в Токио в сообщениях, зашифрованных на «пурпурном коде». В частности, он доложил своему командованию о расположении укреплений атлантического вала, которые возводились вермахтом на побережье Франции и Бельгии. Таким образом, Антигитлеровская коалиция получила значительную информацию о подготовке немцев к предстоящей высадке в Нормандии, так как американская и британская разведка расшифровывала каждый доклад посла в Токио.

Можно долго разбираться в том, как у японцев произошел такой крупный провал и утечка информации. Вероятно, сказался человеческий фактор… Или были более глубокие причины, для выяснения которых можно обратиться к дополнительной литературе.

А мы поговорим о системе криптографии еще одного участника Второй мировой войны – Соединенных Штатах Америки.

У американцев тактическая «полевая» шифровальная машина была одна – M-209.

Она была разработана шведским изобретателем российского происхождения Борисом Хагелиным в конце 1930-х годов. Уже тогда несколько экземпляров было приобретено для армии США. Затем ее дизайн был упрощён, а механические части укреплены. Впервые машина была использована в Североафриканской кампании во время наступления в ноябре 1942 года.

Машина состояла из 6 колёс, комбинация выступов которых давала значение сдвига для буквы текста. Хотя машина не могла использоваться для шифрования особых донесений и не была криптографически стойкой, M-209 была популярна в армии из-за малого веса, размера и лёгкости в обучении.

Она активно использовалась на фронтах и была неоднократно захвачена. Однако самым слабым местом системы была запись цифр буквами, как в «Энигме», а это позволяло искать подсказки по числам. Естественно, М-209 неоднократно взламывали противники.

Но, судя по всему, об успехах Германии по взлому М-209 американцам к концу войны не было известно, потому что они продолжали использовать эту машину и позже, во время войны во Вьетнаме. До начала 1960-х годов компанией Smith Corona было изготовлено около 125 тысяч аппаратов М-209.

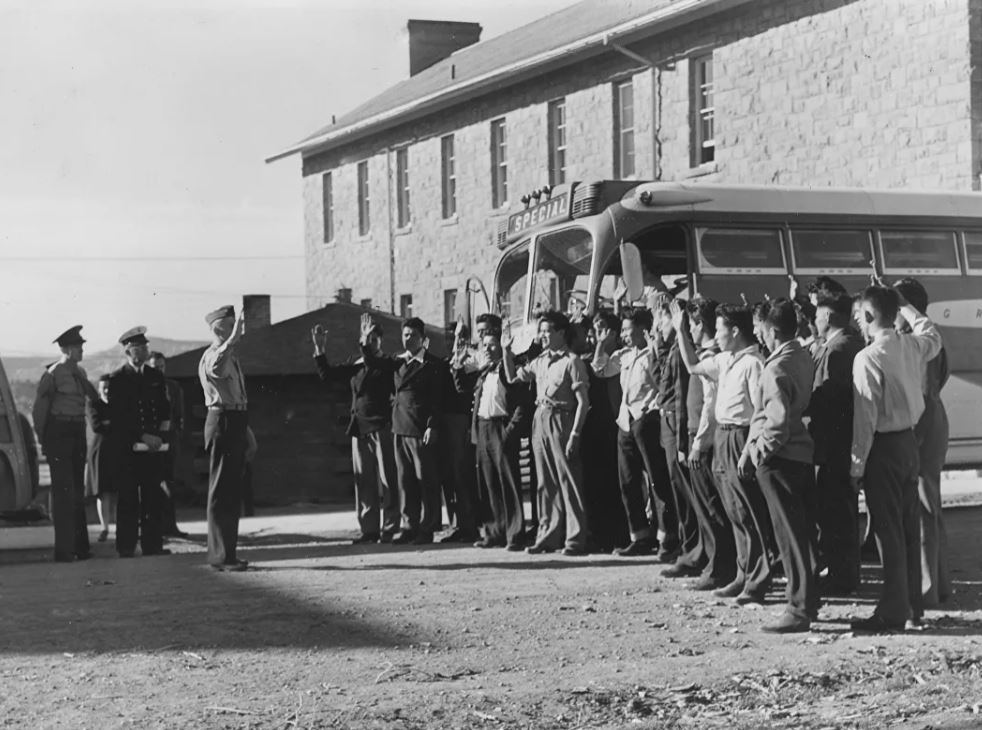

Были у американцев и другие способы шифрования. Один из них можно назвать довольно экзотическим. Это помощь аборигенов.

Американские военные начали привлекать индейцев к ведению радиопереговоров еще в Первую мировую войну. Традиционные языки коренных американцев – чероки, чокто, месквоки, команчи, оджибве – использовались для передачи информации о передвижении войск, позициях противника и обстановке на поле боя. Этот опыт был использован и во Вторую мировую.

Для шифровки радиосообщений идеально подходил язык племени навахо. Он был не только чрезвычайно сложным, но к тому же лишен письменной составляющей и алфавита.

Шифрование на языке навахо предложил ветеран Первой мировой войны Филипп Джонстон. Он не был индейцем, но вырос в одной из резерваций навахо, а потому хорошо знал язык.

В 1942 году в армию США приняли 29 индейцев, которые помогли шифровальщикам разработать словарь специальных терминов. Всего же в боях Второй мировой участвовали более четырехсот представителей племени навахо. Так называемые code takers участвовали в самых ожесточенных и важных военных операциях американской армии.

В США создали целую школу шифровальщиков, где внедрили несколько типов кодов.

Не самые секретные сообщения просто передавались на индейском языке. Радиограммы первостепенной важности передавались с помощью закодированных фраз. Суть заключалась в том, что каждой букве алфавита соответствовали слова на английском и индейском языках.

Например, букву D обозначало слово dog (собака), на наречии навахо это звучало, как lha-cha-eh. Или буква R соответствовала слову rabbit (кролик), что на индейском звучит как gah. Таким образом, составляя радиограмму, вместо каждой буквы английского слова подставляли соответствующее индейское слово.

Очевидно, что разобрать случайный набор слов, да еще и на неизвестном языке было практически невозможно. Примечательно, что американские связисты переводили шифровки с английского на индейский без записи на бумагу, только лишь в уме.

Американцы использовали этот способ в основном на Тихоокеанском театре военных действий в боях с японской армией. Несмотря на то что японцы хорошо разбирались в криптографии и смогли вскрыть многие коды противника, шифр навахо разгадать им так и не удалось.

Код навахо держался в секрете и после войны. Словарь кодов и шифров опубликовали только в 1968-м году.

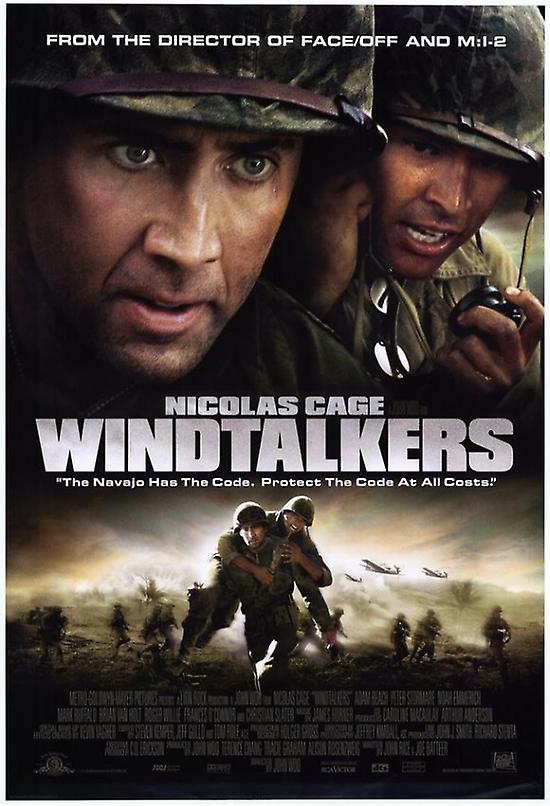

В 2002 году о шифровальщиках-навахо был снят фильм «Говорящие с ветром» с Николасом Кейджем в главной роли.

В годы Второй Мировой войны существовало еще множество способов шифрования информации, но даже поверхностного взгляда на криптографию того периода достаточно, чтобы восхититься ее значением и масштабом.

В современном мире кодирование и защита информации также играют огромную роль не только для отдельных государств, но и для человечества в целом. Однако коды становятся сложнее, а дешифровщики профессиональнее. В разы увеличилось количество каналов связи и возросли объемы передаваемой по ним информации, а криптография стала фактически неотъемлемой частью нашей жизни.

Помните о необходимости защиты ваших персональных данных и читайте книги!

Литература по теме в фонде Владимирской областной научной библиотеки